掀桌子

题目描述:

菜狗截获了一份报文如下c8e9aca0c6f2e5f3e8c4efe7a1a0d4e8e5a0e6ece1e7a0e9f3baa0e8eafae3f9e4eafae2eae4e3eaebfaebe3f5e7e9f3e4e3e8eaf9eaf3e2e4e6f2

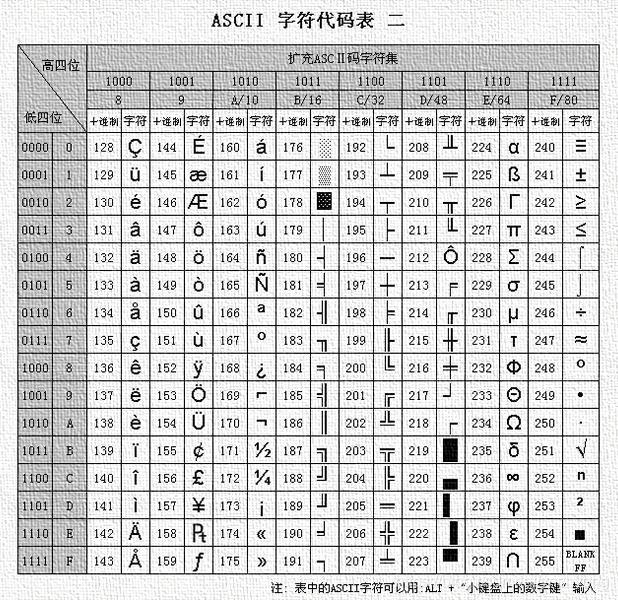

,生气地掀翻了桌子(╯°□°)╯︵ ┻━┻观察发现密文均在0~F之间,故可能是十六进制,采用ASCII编码

Èé¬ ÆòåóèÄïç¡ Ôèå æìáç éóº èêúãùäêúâêäãêëúëãõçéóäãèêùêóâäæò查阅ASCII字符代码表

发现上述字符串为128 ~255的扩展ASCII打印字符部分,取余得到在0 ~127区间的对应值,写出代码

flag = ''

s='c8e9aca0c6f2e5f3e8c4efe7a1a0d4e8e5a0e6ece1e7a0e9f3baa0e8eafae3f9e4eafae2eae4e3eaebfaebe3f5e7e9f3e4e3e8eaf9eaf3e2e4e6f2'

l = len(s)//2

for i in range(l):

flag += chr(int(s[i*2:(i+1)*2], 16) % 128)

print(flag, end='')

#Hi, FreshDog! The flag is: hjzcydjzbjdcjkzkcugisdchjyjsbdfr得到flag

flag{hjzcydjzbjdcjkzkcugisdchjyjsbdfr}ext3

将文件用010editor打开文本搜索flag发现路径以及系统信息

用DiskGenius装载Linux系统光盘,通过通过路径找到flag.txt

打开后得到一串base

解码得到flag

flag{sajbcibzskjjcnbhsbvcjbjszcszbkzj}